哈爾濱中慶燃氣有限責任公司疫情期間居民用戶不停氣服務通告

為切實保障疫情防控期間居民用戶的生活需求,哈爾濱中慶燃氣有限責任公司特此發布服務通告,確保燃氣供應穩定、安全、不間斷。以下是具體服務安排:

一、服務承諾

在疫情防控期間,我公司鄭重承諾對所有居民用戶實施“不停氣”服務。無論用戶因何種原因未能及時繳納燃氣費用,均不會采取停氣措施,全力保障居民日常生活用氣需求。

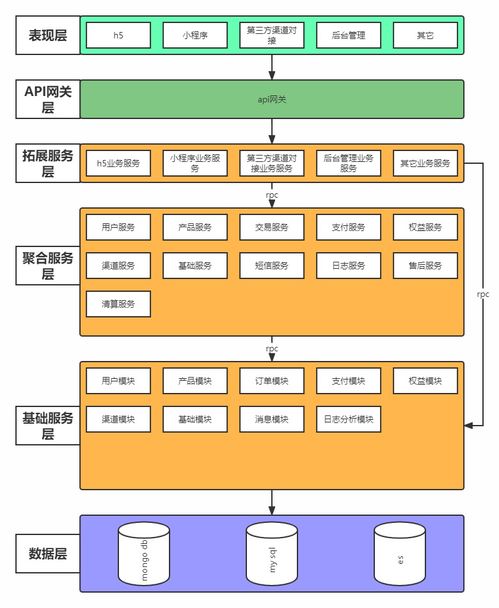

二、繳費服務方式

用戶可通過線上渠道完成燃氣費用繳納,包括公司官方網站、微信公眾號、手機APP及第三方支付平臺(如支付寶、微信支付)。建議用戶優先選擇線上方式,減少外出接觸風險。如有特殊困難無法線上繳費,可撥打客服熱線預約線下服務。

三、安全用氣提醒

請用戶定期檢查燃氣設施,確保閥門、軟管等無泄漏。如發現異常,請立即關閉燃氣閥門,打開門窗通風,并遠離現場撥打我公司24小時服務熱線(聯系電話:XXXX-XXXX)。我公司將及時派員處理,確保安全。

四、緊急維修服務

疫情防控期間,我公司維修團隊全天候待命,優先處理居民用戶的燃氣泄漏、設備故障等緊急情況。用戶可通過客服熱線或線上平臺申報,維修人員將佩戴口罩、做好防護后上門服務。

五、聯系方式

如有任何疑問或需求,請撥打服務熱線:XXXX-XXXX,或通過微信公眾號“哈爾濱中慶燃氣”在線咨詢。我們將竭誠為您提供幫助。

哈爾濱中慶燃氣有限責任公司感謝廣大用戶的理解與支持,讓我們攜手共克時艱,確保燃氣服務安全可靠。

如若轉載,請注明出處:http://www.rwch.com.cn/product/62.html

更新時間:2026-03-15 23:47:04